本文最后更新于99 天前,其中的信息可能已经过时。

本文章提及的任何技术和工具仅用于学习和提升安全意识,禁止用于任何违法犯罪行为。

文章所有敏感信息皆已打码处理。

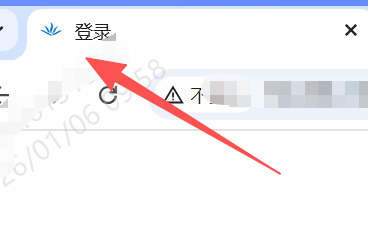

开局依旧登录框

熊猫头探测出很多接口地址,但都是跳转到登录页面

看icon原来是若依,尝试弱口令登录

用户:admin ruoyi druid

密码:123456 admin druid admin123 admin888

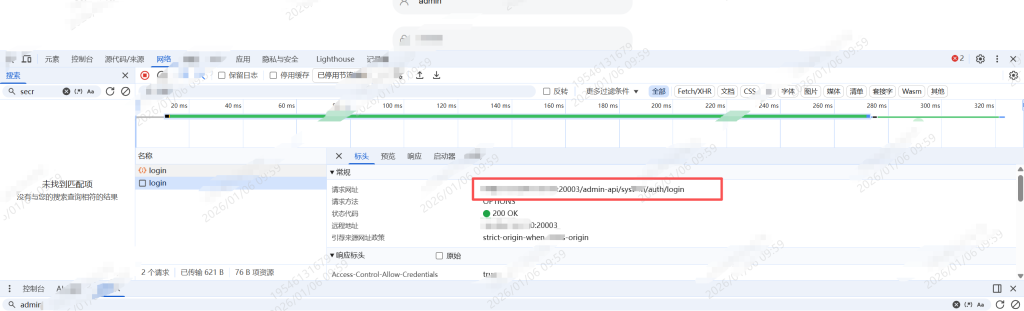

无果,看看登录接口地址吧

指向了一个20003端口,登陆框的端口是20000,20003应该就是后端接口地址了

直接访问返回账号未登录

拼一下登录路径呢

login

admin

admin-login

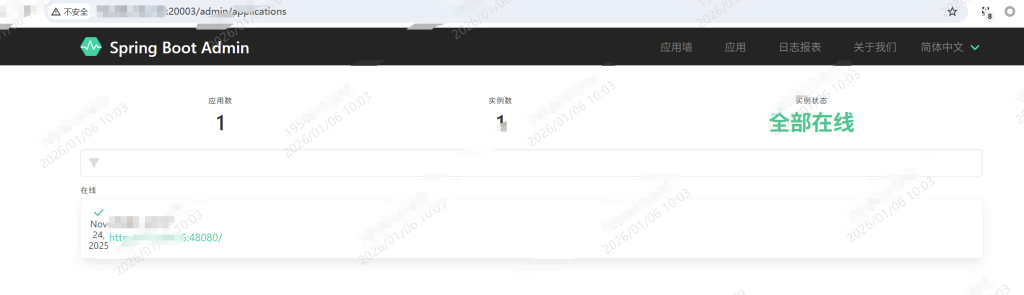

拼到admin时直接跳转

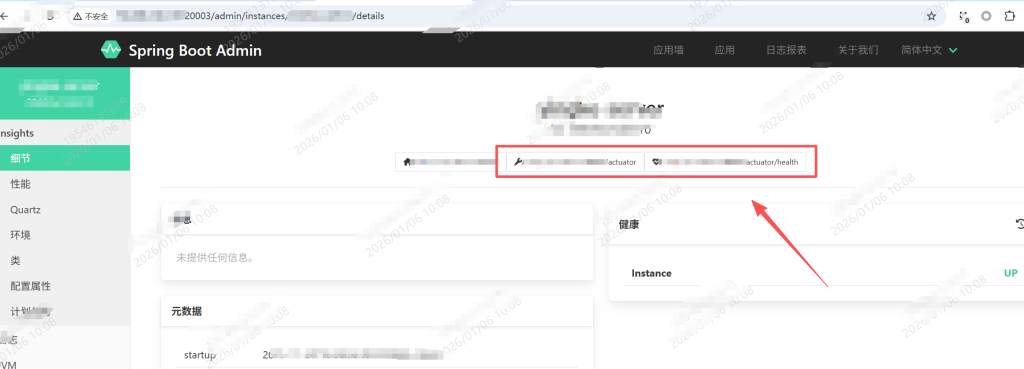

拿下一个spring boot admin未授权

翻一翻功能点

actuator泄露,尝试访问actuator端点

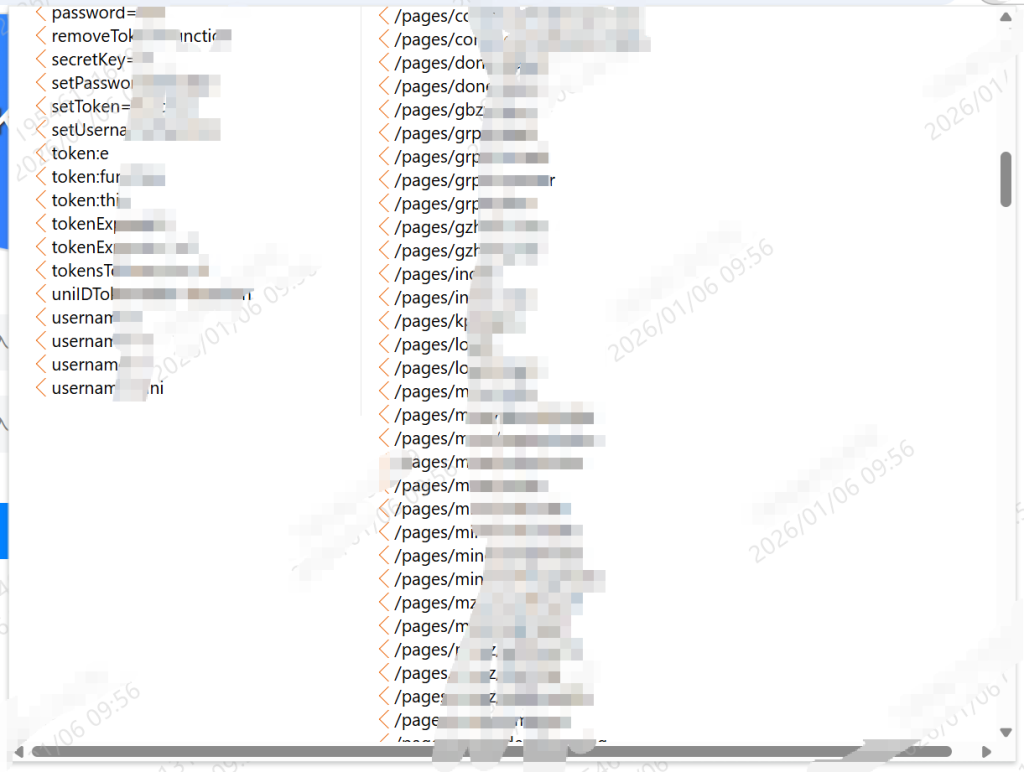

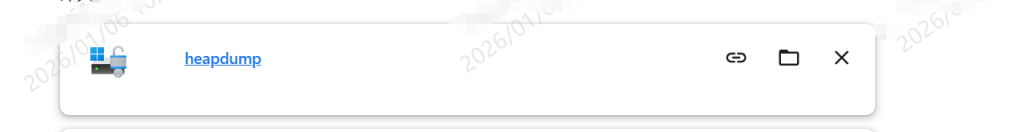

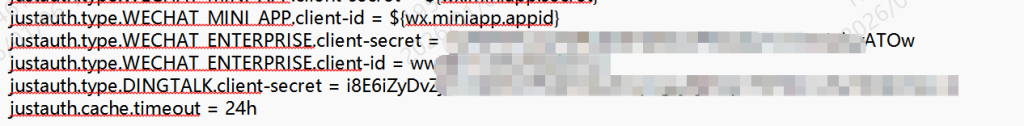

heapdump直接下载下来

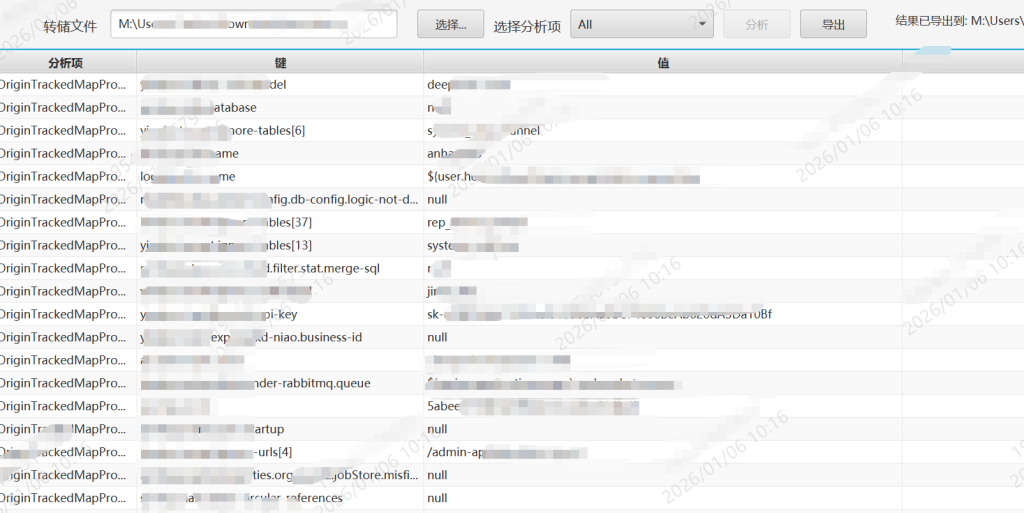

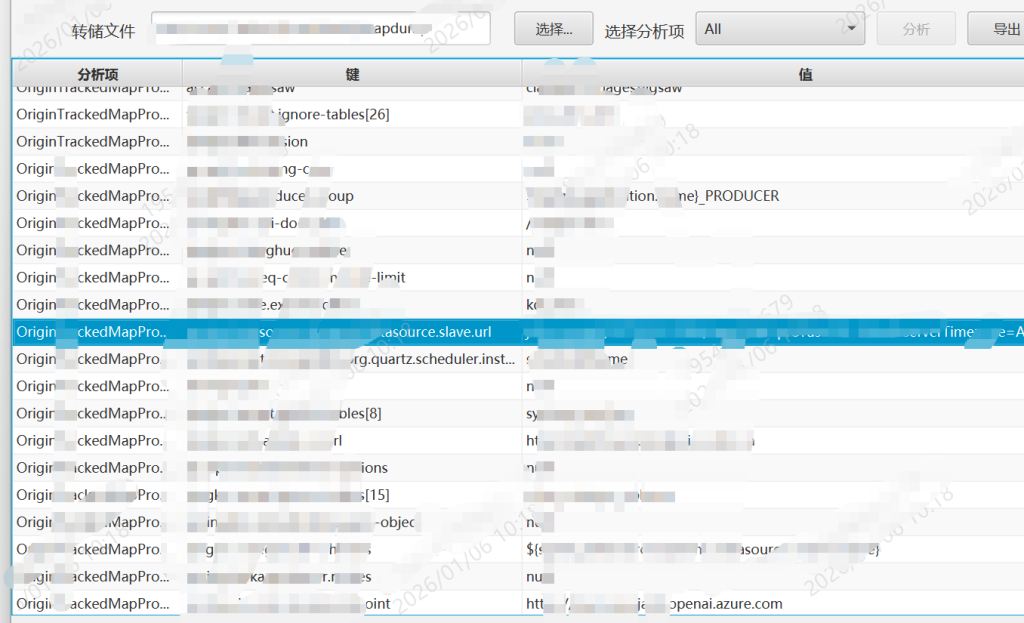

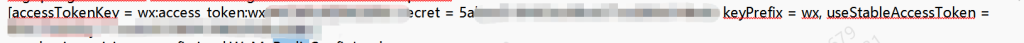

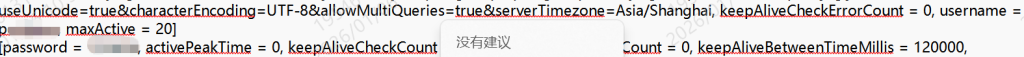

拿下redis mysql、pgsql登录凭据 企业微信、钉钉、OpenAIsecret-key api-key等敏感信息

拿下数据库后回头把druid未授权也打了

牛逼